یکپارچگی داده ها, حفاظت از حمله مجدد, و جزئیات پروتکل در پیوند داده های ویدئویی بی سیم هواپیماهای بدون سرنشین

فهرست مطالب

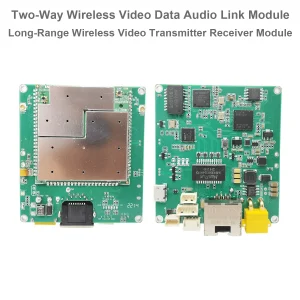

بررسی اجمالی

هنگام ادغام پیوند داده های ویدئویی بی سیم به سیستم های حرفه ای - مانند پهپادها, رباتیک, یا سیستم عامل های انتقال ویدیویی از راه دور - مهندسان اغلب در مورد یکپارچگی داده ها, حفاظت از حمله مجدد, و امنیت پروتکل های ارتباطی اترنت.

در این مقاله پاسخ های روشنی به سؤالات متداول از مشتریان ارائه می دهد, بر اساس توضیحات فنی دقیق تیم مهندسی ما.

1. چگونه پیوند داده ویدیویی بی سیم شما یکپارچگی پیام های منتقل شده را تضمین می کند?

پهپاد پهپاد ما UAV OFDM مبتنی بر پیوند داده های بی سیم با یک طراحی شده است معماری انتقال شفاف. هم درگاه سریال و هم درگاه اترنت به عنوان کار می کنند کانال های شفاف, معنی:

- هر آنچه که داده در فرستنده سمت هوا وارد می شود بدون تغییر به گیرنده سمت زمین تحویل داده می شود.

- سیستم اصلاح نمی کند, فشردن, یا داده ها را به هر طریقی تفسیر کنید.

- این ابرداده اضافی مانند Timestamps را وارد نمی کند, اعداد توالی, یا اطلاعات رمزگذاری.

فلسفه طراحی پشت این رویکرد دستیابی است تأخیر بسیار کم و حداکثر سازگاری. با از بین بردن لایه های پردازش غیر ضروری, این سیستم می تواند تاخیر را به همان اندازه حفظ کند 30 میلی ثانیه, ایده آل برای فیلم در زمان واقعی, کنترل, و برنامه های تله متری.

با این حال, این همچنین به این معنی است که تأیید صحت پیام توسط خود پیوند داده انجام نمی شود. هر مکانیزمی برای تشخیص یا جلوگیری از دستکاری داده ها باید در لایه برنامه کاربردی کاربر اجرا شود.

2. آیا سیستم شما می تواند در برابر حمله پخش مجدد مقاومت کند?

یک حمله پخش مجدد هنگامی اتفاق می افتد که یک بازیگر مخرب انتقال داده معتبر را ضبط کند و بعداً آن را برای فریب سیستم دریافت دوباره تکرار می کند.

لینک داده ویدیویی بی سیم ما, یک پل شفاف بودن, از کار شامل محافظت داخلی در برابر حملات پخش مجدد نیست. تمام داده ها را به عنوان دریافت شده به جلو می برد, بدون تأیید Timestamp یا بررسی احراز هویت.

در صورت نیاز به محافظت در برابر حملات پخش مجدد, توصیه می کنیم یکی از راه حل های زیر را در برنامه یا لایه شبکه:

- یک جدول زمانی یا شماره دنباله اضافه کنید در هر قاب داده به گیرنده اجازه می دهد تا کپی ها یا بسته های تأخیر را تشخیص دهد.

- از مکانیسم های رمزگذاری و احراز هویت استفاده کنید مانند TLS (امنیت لایه حمل و نقل) یا DTLS (tls datagram).

- از یک پروتکل چالش -پاسخ استفاده کنید بین فرستنده و گیرنده برای تأیید طراوت پیام.

این رویکرد به توسعه دهندگان این امکان را می دهد تا ویژگی های امنیتی را به نیازهای عملیاتی خود تنظیم کنند بدون اینکه بر عملکرد انتقال اصلی پیوند بی سیم تأثیر بگذارند.

3. آیا سیستم شما اطلاعات مربوط به زمان بندی را در داده ها شامل می شود?

خیر. پیوند داده هیچ اطلاعات زمانی یا اطلاعات مربوط به زمان را در جریان داده های منتقل شده جاسازی نمی کند.

اگر برنامه شما نیاز به هماهنگی یا ردیابی رویداد دارد, تو می توانی اضافه کردن عنوان های Timestamp به بسته های داده خود. برای مثال, شما می توانید هر قاب داده سریال را با یک عنوان کوچک که حاوی یک جدول زمانی یا پیشخوان دنباله است ، تهیه کنید.

این روش به سیستم دریافت کننده اجازه می دهد تا سفارش پیام را تأیید کند, تأخیر را محاسبه کنید, و تلاش برای پخش مجدد بالقوه را تشخیص دهید.

4. آیا TLS یا هر پروتکل رمزگذاری دیگر در ارتباطات اترنت استفاده می شود?

به صورت پیش فرض, رابط اترنت ما استفاده می کند انتقال IP شفاف استاندارد- این است, بسته های داده خام بدون محاصره یا رمزگذاری منتقل می شوند.

وجود دارد بدون لایه TLS یا DTLS خود ماژول لینک بی سیم ساخته شده است. این طرح سازگاری با انواع مختلف داده را تضمین می کند (جریانهای ویدئویی, تله متری, بسته های فرمان, و غیره.) و به کاربران امکان می دهد پروتکل ارتباطی مورد نظر خود را آزادانه تعریف کنند.

در صورت نیاز به رمزگذاری یا احراز هویت پیام, کاربران می توانند به راحتی این لایه های امنیتی را در نرم افزار خود پیاده سازی کنند. مثلا:

- استفاده کنید TCP با TLS برای اطمینان از قابلیت اطمینان و محرمانه بودن.

- استفاده کنید UDP با بررسی یکپارچگی سطح برنامه (CRC, HMAC, و غیره.) برای تأخیر کمتر ضمن حفظ حفاظت جزئی.

5. چه اتفاقی می افتد اگر سیگنال بی سیم ضعیف یا قطع شود?

اگر پیوند بی سیم کیفیت سیگنال تخریب شده یا قطع موقت را تجربه کند, هرگونه داده ای که نتواند به آن منتقل شود به سادگی خواهد بود دور افتاده.

سیستم انجام می دهد بافر یا انتقال مجدد نیست داده های غیرمستقیم. این تضمین می کند که جریان داده در زمان واقعی و عاری از تجمع تأخیر باقی می ماند, که به ویژه برای آن بسیار مهم است کنترل پرواز هواپیماهای بدون سرنشین, انتقال فیلم زنده, و تله متری در زمان واقعی.

اگر درخواست شما نیاز به تحویل تضمین شده یا بافر دارد, می توانید به ارتباطات مبتنی بر TCP, همانطور که TCP/IP مکانیسم های انتقال مجدد و کنترل جریان را فراهم می کند.

6. آیا می توانید اثبات کنید که سیستم دستکاری داده ها را تشخیص می دهد?

از آنجا که پیوند اجرا می شود حمل و نقل شفاف خام, این به خودی خود دستکاری داده ها را تشخیص یا ورود به سیستم نمی کند.

اگر می خواهید یکپارچگی پیام را تأیید کنید, شما باید چک های سطح برنامه خود را اضافه کنید, مانند:

- CRC (بررسی افزونگی چرخه ای) برای تأیید یکپارچگی داده های اساسی;

- HMAC (کد احراز هویت پیام مبتنی بر هش) برای احراز هویت قوی تر و تشخیص دستکاری;

- امضاهای دیجیتالی اگر اصالت داده ها باید از نظر رمزنگاری تضمین شود.

این اقدامات به گیرنده اجازه می دهد تا هرگونه اصلاح غیرمجاز را که ممکن است در هنگام انتقال رخ داده باشد ، تشخیص دهد.

7. چه پروتکل برای ارتباط اترنت استفاده می شود?

ارتباط اترنت مبتنی بر یک است پروتکل استاندارد شبکه IP. این سیستم داده ها را در هر قالب سطح بالاتر خاص مانند TLS قرار نمی دهد, dtls, یا رمزگذاری اختصاصی.

به زبان ساده, دستگاه به عنوان یک پل شفاف بین رابط های سریال یا IP مبتنی بر عمل می کند. می توانید جریان های ویدیویی را منتقل کنید (به عنوان مثال, RTP/RTSP), داده های تله متری, یا بسته های TCP/UDP سفارشی مستقیماً از طریق آن.

این انعطاف پذیری به توسعه دهندگان این امکان را می دهد تا پیوند بی سیم را در طیف گسترده ای از سیستم ها ادغام کنند - از بارهای هواپیماهای بدون سرنشین و گیمبال ها گرفته تا برنامه های نظارت و کنترل صنعتی.

8. خلاصه

پیوند داده های بی سیم پهپاد پهپاد ما با طراحی شده است ثبات بالا, تأخیر بسیار کم, و انتقال داده شفاف در ذهن.

خلاصه کردن:

| ویژگی | داخلی | کاربر قابل اجرا |

|---|---|---|

| زمان سنج / محافظت مجدد | ❌ گنجانده نشده است | ✅ از طریق لایه برنامه اضافه کنید |

| رمزگذاری داده ها (tls/dtls) | ❌ گنجانده نشده است | ✅ از طریق نرم افزار کاربر پشتیبانی می شود |

| بررسی یکپارچگی پیام | ❌ گنجانده نشده است | ✅ از طریق CRC پیاده سازی کنید / HMAC |

| بافنده / انتقال مجدد | ❌ گنجانده نشده است | ✅ از TCP برای بافر استفاده کنید |

| تاخیر | ✅ فوق العاده کم (30ms) | - |

این معماری کاربر را در اختیار شما قرار می دهد حداکثر کنترل و انعطاف پذیری - می توانید پشته پروتکل خود را طراحی کنید, رمزگذاری, یا مکانیسم احراز هویت مطابق با نیاز پروژه شما.

9. نتیجه

در اصل, پیوند داده ویدیوی بی سیم ما به عنوان یک خدمت می کند با عملکرد بالا, کانال انتقال شفاف کم تحمیل. این تضمین می کند که داده های شما به صورت IS منتقل می شوند, بدون تغییر یا تأخیر اضافه شده.

برای برنامه هایی که خواستار اضافی هستند امنیت, یکپارچگی, یا محافظت مجدد, ما توصیه می کنیم این مکانیسم ها را در برنامه یا لایه شبکه, به شما امکان می دهد بر اساس نیازهای خاص خود به ایمنی و عملکرد خود برسید.

سوال بپرسید

از پاسخ شما سپاسگزاریم. ✨