Integridade de dados, Proteção contra ataques de repetição, e detalhes de protocolo em links de dados de vídeo sem fio Drone

Índice

visão global

Ao integrar links de dados de vídeo sem fio em sistemas profissionais, como UAVs, robótica, ou plataformas de transmissão remota de vídeo – os engenheiros muitas vezes levantam preocupações sobre integridade de dados, proteção contra ataque de repetição, e a segurança dos protocolos de comunicação Ethernet.

Este artigo fornece respostas claras às perguntas mais frequentes de nossos clientes, com base nas explicações técnicas detalhadas da nossa equipe de engenharia.

1. Como o seu link de dados de vídeo sem fio garante a integridade das mensagens transmitidas?

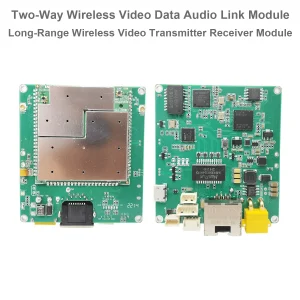

Nosso link de dados de vídeo sem fio baseado em drone UAV OFDM foi projetado com um arquitetura de transmissão transparente. Tanto a porta serial quanto a porta Ethernet funcionam como canais transparentes, significado:

- Quaisquer dados inseridos no transmissor do lado aéreo são entregues inalterados ao receptor do lado terrestre.

- O sistema não modifica, compressa, ou interpretar os dados de qualquer forma.

- Não insere metadados adicionais, como carimbos de data/hora, números de sequência, ou informações de criptografia.

A filosofia de design por trás desta abordagem é alcançar latência ultrabaixa e compatibilidade máxima. Eliminando camadas de processamento desnecessárias, o sistema pode manter atrasos tão baixos quanto 30 milissegundos, tornando-o ideal para vídeo em tempo real, ao controle, e aplicações de telemetria.

Contudo, isso também significa que verificação de integridade de mensagem não é tratado pelo próprio link de dados. Quaisquer mecanismos para detectar ou prevenir a adulteração de dados devem ser implementados na própria camada de aplicação do usuário..

2. Seu sistema pode resistir a um ataque de repetição??

Um ataque de repetição ocorre quando um agente malicioso captura uma transmissão de dados válida e depois a reproduz para enganar o sistema receptor..

Nosso link de dados de vídeo sem fio, sendo uma ponte transparente, faz não inclui proteção integrada contra ataques de repetição. Ele encaminha todos os dados conforme são recebidos, sem verificação de carimbo de data/hora ou verificação de autenticação.

Se for necessária proteção contra ataques de repetição, recomendamos implementar uma das seguintes soluções no camada de aplicação ou rede:

- Adicione um carimbo de data/hora ou número de sequência dentro de cada quadro de dados para permitir que o receptor detecte pacotes duplicados ou atrasados.

- Use mecanismos de criptografia e autenticação como TLS (Segurança da camada de transporte) ou DTLS (Datagrama TLS).

- Empregue um protocolo desafio-resposta entre o transmissor e o receptor para confirmar a atualização da mensagem.

Esta abordagem permite que os desenvolvedores adaptem os recursos de segurança aos seus próprios requisitos operacionais sem afetar o desempenho principal da transmissão do link sem fio..

3. Seu sistema inclui alguma informação de carimbo de data/hora nos dados?

Não. O link de dados não incorpora nenhum registro de data e hora ou informações relacionadas ao tempo no fluxo de dados transmitido.

Se o seu aplicativo exigir sincronização ou rastreamento de eventos, você pode adicionar cabeçalhos de carimbo de data/hora para seus próprios pacotes de dados. Por exemplo, você pode preceder cada quadro de dados serial com um pequeno cabeçalho que contém um carimbo de data/hora ou contador de sequência.

Este método permite que o sistema receptor verifique a ordem das mensagens, calcular latência, e detectar possíveis tentativas de repetição.

4. O TLS ou qualquer outro protocolo de criptografia é usado na comunicação Ethernet??

Por padrão, nossa interface Ethernet usa transmissão IP transparente padrão-aquilo é, pacotes de dados brutos são transmitidos sem encapsulamento ou criptografia.

Há sem camada TLS ou DTLS integrado no próprio módulo de link sem fio. Este design garante compatibilidade com vários tipos de dados (fluxos de vídeo, telemetria, pacotes de comando, etc.) e permite que os usuários definam livremente seu protocolo de comunicação preferido.

Se for necessária criptografia ou autenticação de mensagem, os usuários podem implementar facilmente essas camadas de segurança em seu próprio software. Por exemplo:

- Usar TCP com TLS para garantir confiabilidade e confidencialidade.

- Usar UDP com verificações de integridade em nível de aplicativo (CRC, HMAC, etc.) para menor latência, mantendo proteção parcial.

5. O que acontece se o sinal sem fio ficar fraco ou desconectado?

Se o link sem fio apresentar qualidade de sinal degradada ou uma desconexão temporária, quaisquer dados que não sejam transmitidos serão simplesmente descartado.

O sistema faz não armazena em buffer ou retransmite os dados não enviados. Isso garante que o fluxo de dados permaneça em tempo real e livre de acúmulo de latência, o que é especialmente crítico para controle de voo de drone, transmissão de vídeo ao vivo, e telemetria em tempo real.

Se o seu aplicativo exigir entrega ou buffer garantido, você pode mudar para Comunicação baseada em TCP, já que o TCP/IP fornece mecanismos integrados de retransmissão e controle de fluxo.

6. Você pode fornecer provas de que o sistema detecta adulteração de dados?

Como o link executa encaminhamento transparente bruto, ele não detecta ou registra adulteração de dados por si só.

Se você deseja verificar a integridade da mensagem, você deve adicionar suas próprias verificações no nível do aplicativo, tal como:

- CRC (Verificação de redundância cíclica) para verificação básica de integridade de dados;

- HMAC (Código de autenticação de mensagem baseado em hash) para autenticação mais forte e detecção de adulteração;

- Assinaturas digitais se a autenticidade dos dados deve ser garantida criptograficamente.

Estas medidas permitem ao receptor detectar quaisquer modificações não autorizadas que possam ter ocorrido durante a transmissão.

7. Qual protocolo é usado para comunicação Ethernet?

A comunicação Ethernet é baseada em um protocolo de rede IP padrão. O sistema não encapsula dados em nenhum formato específico de nível superior, como TLS, DTLS, ou criptografia proprietária.

Em termos simples, o dispositivo funciona como uma ponte transparente entre interfaces seriais ou baseadas em IP. Você pode transmitir fluxos de vídeo (por exemplo., RTP/RTSP), dados de telemetria, ou pacotes TCP/UDP personalizados diretamente através dele.

Essa flexibilidade permite que os desenvolvedores integrem o link sem fio em uma ampla variedade de sistemas – desde cargas úteis de drones e gimbals até aplicações de vigilância e controle industrial..

8. Resumo

Nosso link de dados de vídeo sem fio Drone UAV foi projetado com alta estabilidade, latência ultrabaixa, e transmissão de dados transparente em mente.

Para resumir:

| Característica | Construídas em | Implementável pelo usuário |

|---|---|---|

| Carimbo de data e hora / Proteção de repetição | ❌Não incluído | ✅ Adicionar via camada de aplicação |

| Criptografia de dados (TLS/DTLS) | ❌Não incluído | ✅ Suportado através do software do usuário |

| Verificação de integridade da mensagem | ❌Não incluído | ✅ Implementar via CRC / HMAC |

| Buffer / Retransmissão | ❌Não incluído | ✅ Use TCP para buffer |

| Latência | ✅ Ultra baixo (≈30ms) | - |

Esta arquitetura fornece ao usuário máximo controle e flexibilidade — você pode projetar sua própria pilha de protocolos, criptografia, ou mecanismo de autenticação de acordo com os requisitos do seu projeto.

9. Conclusão

Em essência, nosso link de dados de vídeo sem fio serve como um alta performance, canal de transmissão transparente de baixa latência. Garante que seus dados sejam transmitidos como estão, sem alteração ou atraso adicional.

Para aplicações que exigem segurança, integridade, ou proteção de repetição, recomendamos a implementação desses mecanismos no camada de aplicação ou rede, permitindo que você alcance segurança e desempenho com base em suas necessidades específicas.

Faça uma pergunta

Sua mensagem foi enviada