Цілісність даних, Захист від повторних атак, і подробиці протоколу в каналах бездротової передачі даних Drone

Двосторонній двосторонній

Зміст

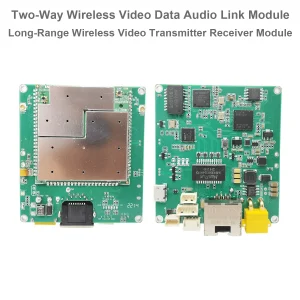

Огляд

Під час інтеграції бездротових каналів передачі даних у професійні системи, такі як БПЛА, робототехніка, або платформи віддаленої передачі відео – інженери часто висловлюють занепокоєння цілісність даних, захист від повторної атаки, і безпека протоколів зв'язку Ethernet.

Ця стаття містить чіткі відповіді на поширені запитання наших клієнтів, на основі детальних технічних пояснень нашої команди інженерів.

1. Як ваш бездротовий канал передачі даних забезпечує цілісність переданих повідомлень?

Наш безпілотний безпілотний літальний апарат OFDM на базі бездротового відеоканалу передачі даних розроблений з a прозора архітектура передачі. І послідовний порт, і порт Ethernet працюють як прозорі канали, значення:

- Будь-які дані, які вводяться в передавач на стороні повітря, незмінними передаються на приймач на стороні землі.

- Система не модифікується, компрес, або будь-яким чином інтерпретувати дані.

- Він не вставляє додаткові метадані, такі як позначки часу, порядкові номери, або інформацію про шифрування.

Філософія дизайну, що лежить в основі цього підходу, полягає в досягненні наднизька затримка і максимальна сумісність. За рахунок усунення непотрібних шарів обробки, система може підтримувати такі низькі затримки, як 30 мілісекунди, що робить його ідеальним для відео в реальному часі, КОНТРОЛЬ, і програми телеметрії.

проте, це також означає, що перевірка цілісності повідомлення не обробляється самим каналом передачі даних. Будь-які механізми для виявлення або запобігання фальсифікації даних повинні бути реалізовані на рівні прикладної програми користувача.

2. Чи може ваша система протистояти атаці відтворення?

Атака відтворення відбувається, коли зловмисник захоплює дійсну передачу даних і пізніше відтворює її, щоб ввести в оману систему-одержувач.

Наш бездротовий канал передачі даних відео, бути прозорим мостом, упорядкування не включають вбудований захист від атак відтворення. Він пересилає всі дані в міру їх отримання, без перевірки позначки часу або перевірки автентифікації.

Якщо потрібен захист від атак відтворення, ми рекомендуємо застосувати одне з наведених нижче рішень на прикладний або мережевий рівень:

- Додайте мітку часу або порядковий номер у кожному кадрі даних, щоб дозволити приймачу виявляти дублікати або затримані пакети.

- Використовуйте механізми шифрування та автентифікації наприклад TLS (Безпека транспортного шару) або DTLS (Датаграма TLS).

- Використовуйте протокол виклик-відповідь між передавачем і приймачем, щоб підтвердити актуальність повідомлення.

Цей підхід дозволяє розробникам адаптувати функції безпеки до власних операційних вимог, не впливаючи на основну продуктивність передачі бездротового зв’язку..

3. Чи включає ваша система будь-яку інформацію про мітку часу в даних?

Немає. Канал передачі даних не вбудовує жодної позначки часу чи інформації, пов’язаної з часом, у потік переданих даних.

Якщо ваша програма потребує синхронізації або відстеження подій, ти можеш додати заголовки часових позначок до ваших власних пакетів даних. Наприклад, Ви можете додати перед кожним кадром послідовних даних невеликий заголовок, який містить мітку часу або лічильник послідовності.

Цей метод дозволяє системі-одержувачу перевірити порядок повідомлень, розрахувати затримку, і виявляти потенційні спроби відтворення.

4. Це TLS або будь-який інший протокол шифрування, який використовується в зв’язку Ethernet?

За замовчуванням, використовує наш інтерфейс Ethernet стандартна прозора IP-передача— тобто, необроблені пакети даних передаються без інкапсуляції або шифрування.

Є немає рівня TLS або DTLS вбудований у сам модуль бездротового з’єднання. Така конструкція забезпечує сумісність з різними типами даних (Відео потоки, телеметрія, пакети команд, і т.д.) і дозволяє користувачам вільно визначати бажаний протокол зв'язку.

Якщо потрібне шифрування або автентифікація повідомлення, користувачі можуть легко реалізувати ці рівні безпеки у власному програмному забезпеченні. Наприклад:

- використання TCP з TLS щоб забезпечити як надійність, так і конфіденційність.

- використання UDP із перевіркою цілісності на рівні програми (CRC, HMAC, і т.д.) для меншої затримки при збереженні часткового захисту.

5. Що станеться, якщо бездротовий сигнал стане слабким або зникне?

Якщо бездротове з’єднання зазнає погіршення якості сигналу або тимчасове відключення, будь-які дані, які не вдалося передати, просто будуть відкинуто.

Система робить без буферизації або повторної передачі невідправлені дані. Це гарантує, що потік даних залишається в режимі реального часу та не накопичує затримки, що особливо критично для управління польотом дрона, трансляція відео в реальному часі, і телеметрія в реальному часі.

Якщо ваша програма потребує гарантованої доставки або буферизації, ви можете перейти на Зв'язок на основі TCP, оскільки TCP/IP забезпечує вбудовані механізми повторної передачі та керування потоком.

6. Чи можете ви надати доказ того, що система виявляє підробку даних?

Оскільки посилання виконує необроблене прозоре пересилання, він сам по собі не виявляє та не реєструє підробку даних.

Якщо ви хочете перевірити цілісність повідомлення, вам слід додати власні перевірки на рівні програми, як от:

- CRC (Циклічна перевірка надмірності) для базової перевірки цілісності даних;

- HMAC (Код автентифікації повідомлення на основі хешу) для більш надійної автентифікації та виявлення втручання;

- Цифрові підписи якщо автентичність даних повинна бути криптографічно гарантована.

Ці заходи дозволяють одержувачу виявляти будь-які неавторизовані зміни, які могли статися під час передачі.

7. Який протокол використовується для зв'язку Ethernet?

Зв'язок Ethernet базується на a стандартний мережевий протокол IP. Система не інкапсулює дані в будь-який конкретний формат вищого рівня, наприклад TLS, DTLS, або власне шифрування.

Якщо говорити простою мовою, пристрій функціонує як прозорий міст між послідовними або IP-інтерфейсами. Ви можете передавати відеопотоки (напр., RTP/RTSP), телеметричні дані, або спеціальні пакети TCP/UDP безпосередньо через нього.

Ця гнучкість дозволяє розробникам інтегрувати бездротове з’єднання в різноманітні системи — від корисних навантажень дронів і карданних підвісів до додатків спостереження та промислового керування..

8. Резюме

Наш дрон UAV бездротовий канал передачі відео даних розроблений з висока стабільність, наднизька затримка, і прозора передача даних на увазі.

Підводячи підсумок:

| особливість | Вбудований | Реалізується користувачем |

|---|---|---|

| Часова позначка / Захист від повторів | ❌ Не входить | ✅ Додайте через прикладний рівень |

| Шифрування даних (TLS/DTLS) | ❌ Не входить | ✅ Підтримується програмним забезпеченням користувача |

| Перевірка цілісності повідомлення | ❌ Не входить | ✅ Впровадити через CRC / HMAC |

| Буферний / Ретрансляція | ❌ Не входить | ✅ Використовуйте TCP для буферизації |

| латентність | ✅ Ультранизький (≈30 мс) | — |

Ця архітектура надає користувачеві максимальний контроль і гнучкість — ви можете створити свій власний стек протоколів, шифрування, або механізм автентифікації відповідно до вимог вашого проекту.

9. Висновок

По суті, наш бездротовий канал передачі даних відео служить a висока продуктивність, прозорий канал передачі з низькою затримкою. Це гарантує, що ваші дані передаються як є, без змін чи додаткової затримки.

Для додатків, які потребують додаткового безпеки, цілісність, або захист від повторного відтворення, ми рекомендуємо запровадити ці механізми на прикладний або мережевий рівень, дозволяючи вам досягти як безпеки, так і ефективності відповідно до ваших конкретних потреб.

задавати питання

Дякуємо за вашу відповідь. ✨