Integrità dei dati, Protezione dagli attacchi di riproduzione, e dettagli sul protocollo nei collegamenti dati video wireless del drone

Sommario

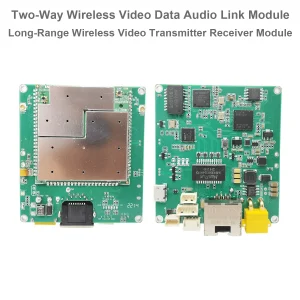

Panoramica

Quando si integrano collegamenti dati video wireless in sistemi professionali, come gli UAV, robotica, o piattaforme di trasmissione video remota: gli ingegneri spesso sollevano preoccupazioni integrità dei dati, protezione dagli attacchi di riproduzione, e il sicurezza dei protocolli di comunicazione Ethernet.

Questo articolo fornisce risposte chiare alle domande più frequenti dei nostri clienti, sulla base delle spiegazioni tecniche dettagliate del nostro team di ingegneri.

1. In che modo il collegamento dati video wireless garantisce l'integrità dei messaggi trasmessi?

Il nostro collegamento dati video wireless basato su drone UAV OFDM è progettato con a architettura di trasmissione trasparente. Sia la porta seriale che la porta Ethernet funzionano come canali trasparenti, Senso:

- Qualunque dato venga immesso nel trasmettitore lato aria viene consegnato invariato al ricevitore lato terra.

- Il sistema non si modifica, comprimere, o interpretare i dati in alcun modo.

- Non inserisce metadati aggiuntivi come timestamp, numeri di sequenza, o informazioni di crittografia.

La filosofia progettuale alla base di questo approccio è raggiungere latenza ultrabassa e massima compatibilità. Eliminando gli strati di elaborazione non necessari, il sistema può mantenere ritardi fino a 30 millisecondi, rendendolo ideale per i video in tempo reale, controllo, e applicazioni di telemetria.

però, questo significa anche questo verifica dell'integrità del messaggio non è gestito dal collegamento dati stesso. Qualsiasi meccanismo per rilevare o prevenire la manomissione dei dati dovrebbe essere implementato nel livello dell’applicazione dell’utente.

2. Il tuo sistema può resistere a un attacco di replay?

Un attacco di riproduzione si verifica quando un attore malintenzionato acquisisce una trasmissione di dati valida e successivamente la riproduce per ingannare il sistema ricevente.

Il nostro collegamento dati video wireless, essendo un ponte trasparente, fa non includere la protezione integrata contro gli attacchi di riproduzione. Inoltra tutti i dati non appena vengono ricevuti, senza verifica del timestamp o controllo dell'autenticazione.

Se è necessaria la protezione contro gli attacchi di replay, si consiglia di implementare una delle seguenti soluzioni al applicazione o livello di rete:

- Aggiungi un timestamp o un numero di sequenza all'interno di ciascun frame di dati per consentire al ricevitore di rilevare pacchetti duplicati o ritardati.

- Utilizzare meccanismi di crittografia e autenticazione come TLS (Sicurezza del livello di trasporto) o DTLS (Datagramma TLS).

- Utilizzare un protocollo sfida-risposta tra il trasmettitore e il ricevitore per confermare la freschezza del messaggio.

Questo approccio consente agli sviluppatori di adattare le funzionalità di sicurezza ai propri requisiti operativi senza influire sulle prestazioni di trasmissione principali del collegamento wireless.

3. Il tuo sistema include informazioni di timestamp nei dati?

No. Il collegamento dati non incorpora alcuna marca temporale o informazioni relative al tempo nel flusso di dati trasmesso.

Se la tua applicazione richiede la sincronizzazione o il monitoraggio degli eventi, puoi aggiungi intestazioni timestamp ai tuoi pacchetti di dati. Ad esempio, puoi anteporre a ogni frame di dati seriale una piccola intestazione che contiene un timestamp o un contatore di sequenza.

Questo metodo consente al sistema ricevente di verificare l'ordine dei messaggi, calcolare la latenza, e rilevare potenziali tentativi di riproduzione.

4. TLS o qualsiasi altro protocollo di crittografia utilizzato nella comunicazione Ethernet?

Per impostazione predefinita, utilizza la nostra interfaccia Ethernet trasmissione IP trasparente standard-questo è, i pacchetti di dati grezzi vengono trasmessi senza incapsulamento o crittografia.

C'è nessun livello TLS o DTLS integrato nel modulo di collegamento wireless stesso. Questo design garantisce la compatibilità con vari tipi di dati (flussi video, telemetria, pacchetti di comandi, eccetera.) e consente agli utenti di definire liberamente il protocollo di comunicazione preferito.

Se è richiesta la crittografia o l'autenticazione del messaggio, gli utenti possono facilmente implementare questi livelli di sicurezza nel proprio software. Per esempio:

- Uso TCP con TLS per garantire affidabilità e riservatezza.

- Uso UDP con controlli di integrità a livello di applicazione (CRC, HMAC, eccetera.) per una latenza inferiore mantenendo una protezione parziale.

5. Cosa succede se il segnale wireless diventa debole o disconnesso?

Se il collegamento wireless presenta una qualità del segnale ridotta o una disconnessione temporanea, tutti i dati che non riescono a trasmettersi verranno semplicemente trasmessi scartato.

Il sistema lo fa non bufferizzare o ritrasmettere i dati non inviati. Ciò garantisce che il flusso di dati rimanga in tempo reale e privo di accumulo di latenza, che è particolarmente critico per controllo del volo dei droni, trasmissione video in diretta, e telemetria in tempo reale.

Se la tua applicazione richiede consegna garantita o buffering, puoi passare a Comunicazione basata su TCP, poiché TCP/IP fornisce meccanismi integrati di ritrasmissione e controllo del flusso.

6. Potete fornire la prova che il sistema rileva la manomissione dei dati?

Poiché il collegamento funziona inoltro trasparente grezzo, non rileva né registra da solo la manomissione dei dati.

Se desideri verificare l'integrità del messaggio, dovresti aggiungere i tuoi controlli a livello di applicazione, ad esempio:

- CRC (Controllo di ridondanza ciclica) per la verifica di base dell'integrità dei dati;

- HMAC (Codice di autenticazione del messaggio basato su hash) per un'autenticazione più forte e un rilevamento delle manomissioni;

- Firme digitali se l'autenticità dei dati deve essere garantita crittograficamente.

Queste misure consentono al destinatario di rilevare eventuali modifiche non autorizzate che potrebbero essere intervenute durante la trasmissione.

7. Quale protocollo viene utilizzato per la comunicazione Ethernet?

La comunicazione Ethernet si basa su a protocollo di rete IP standard. Il sistema non incapsula i dati in alcun formato specifico di livello superiore come TLS, DTLS, o crittografia proprietaria.

In termini semplici, il dispositivo funziona come un ponte trasparente tra interfacce seriali o basate su IP. È possibile trasmettere flussi video (per esempio., RTP/RTSP), dati di telemetria, o pacchetti TCP/UDP personalizzati direttamente attraverso di esso.

Questa flessibilità consente agli sviluppatori di integrare il collegamento wireless in un'ampia varietà di sistemi, dai carichi utili dei droni e gimbal alle applicazioni di sorveglianza e controllo industriale.

8. Riepilogo

Il nostro collegamento dati video wireless Drone UAV è progettato con elevata stabilità, latenza ultrabassa, e trasmissione trasparente dei dati in mente.

Per riassumere:

| caratteristica | Incorporato | Implementabile dall'utente |

|---|---|---|

| Timestamp / Protezione dalla riproduzione | ❌Non incluso | ✅ Aggiungi tramite il livello di applicazione |

| Crittografia dei dati (TLS/DTLS) | ❌Non incluso | ✅ Supportato tramite software utente |

| Controllo dell'integrità del messaggio | ❌Non incluso | ✅ Implementazione tramite CRC / HMAC |

| Buffering / Ritrasmissione | ❌Non incluso | ✅ Usa TCP per il buffering |

| Latenza | ✅ Ultra-basso (≈30 ms) | - |

Questa architettura fornisce all'utente massimo controllo e flessibilità - puoi progettare il tuo stack di protocolli, crittografia, o meccanismo di autenticazione in base ai requisiti del progetto.

9. Conclusione

In sostanza, il nostro collegamento dati video wireless funge da alte prestazioni, canale di trasmissione trasparente a bassa latenza. Garantisce che i tuoi dati vengano trasmessi così come sono, senza alterazioni o ulteriori ritardi.

Per applicazioni che richiedono ulteriori sicurezza, integrità, o protezione dalla riproduzione, consigliamo di implementare questi meccanismi al applicazione o livello di rete, consentendoti di ottenere sicurezza e prestazioni in base alle tue esigenze specifiche.

Fai una domanda

Grazie per la risposta. ✨