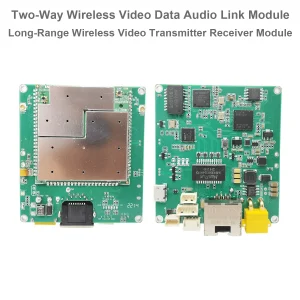

Intégrité des données, Protection contre les attaques par relecture, et détails du protocole dans les liaisons de données vidéo sans fil des drones

Bidirectionnel bidirectionnel

Table des matières

vue d'ensemble

Lors de l'intégration de liaisons de données vidéo sans fil dans des systèmes professionnels, tels que les drones, robotique, ou des plates-formes de transmission vidéo à distance : les ingénieurs s'inquiètent souvent intégrité des données, protection contre les attaques par relecture, et le sécurité des protocoles de communication Ethernet.

Cet article apporte des réponses claires aux questions fréquemment posées par nos clients, basé sur les explications techniques détaillées de notre équipe d’ingénierie.

1. Comment votre liaison de données vidéo sans fil garantit-elle l'intégrité des messages transmis?

Notre liaison de données vidéo sans fil basée sur OFDM pour drone UAV est conçue avec un architecture de transmission transparente. Le port série et le port Ethernet fonctionnent comme canaux transparents, signification:

- Quelles que soient les données entrées au niveau de l'émetteur côté air, elles sont transmises sans modification au récepteur côté sol..

- Le système ne modifie pas, compresse, ou interpréter les données de quelque manière que ce soit.

- Il n'insère pas de métadonnées supplémentaires telles que les horodatages, numéros de séquence, ou des informations de cryptage.

La philosophie de conception derrière cette approche est d'atteindre latence ultra faible et compatibilité maximale. En éliminant les couches de traitement inutiles, le système peut maintenir des délais aussi bas que 30 millisecondes, ce qui le rend idéal pour la vidéo en temps réel, contrôle, et applications de télémétrie.

toutefois, cela signifie aussi que vérification de l'intégrité des messages n'est pas géré par la liaison de données elle-même. Tout mécanisme permettant de détecter ou d’empêcher la falsification des données doit être implémenté dans la propre couche d’application de l’utilisateur..

2. Votre système peut-il résister à une attaque par relecture?

Une attaque par relecture se produit lorsqu'un acteur malveillant capture une transmission de données valide et la rejoue ultérieurement pour tromper le système récepteur..

Notre liaison de données vidéo sans fil, être un pont transparent, fait n'inclut pas de protection intégrée contre les attaques par rejeu. Il transmet toutes les données au fur et à mesure de leur réception, sans vérification d'horodatage ni vérification d'authentification.

Si une protection contre les attaques par rejeu est requise, nous vous recommandons de mettre en œuvre l'une des solutions suivantes au couche application ou réseau:

- Ajouter un horodatage ou un numéro de séquence dans chaque trame de données pour permettre au récepteur de détecter les doublons ou les paquets retardés.

- Utiliser des mécanismes de cryptage et d'authentification comme TLS (Sécurité de la couche de transport) ou DTLS (Datagramme TLS).

- Utiliser un protocole défi-réponse entre l'émetteur et le récepteur pour confirmer la fraîcheur du message.

Cette approche permet aux développeurs d'adapter les fonctionnalités de sécurité à leurs propres exigences opérationnelles sans affecter les performances de transmission de base de la liaison sans fil..

3. Votre système inclut-il des informations d'horodatage dans les données?

Non. La liaison de données n'intègre aucun horodatage ni aucune information relative au temps dans le flux de données transmis..

Si votre application nécessite une synchronisation ou un suivi des événements, tu peux ajouter des en-têtes d'horodatage à vos propres paquets de données. Par exemple, vous pouvez ajouter à chaque trame de données série un petit en-tête contenant un horodatage ou un compteur de séquence.

Cette méthode permet au système de réception de vérifier l'ordre des messages, calculer la latence, et détecter d'éventuelles tentatives de relecture.

4. TLS ou tout autre protocole de cryptage est-il utilisé dans la communication Ethernet?

Par défaut, notre interface Ethernet utilise transmission IP transparente standard-c'est, les paquets de données brutes sont transmis sans encapsulation ni cryptage.

Il y a pas de couche TLS ou DTLS intégré au module de liaison sans fil lui-même. Cette conception garantit la compatibilité avec différents types de données (flux vidéo, télémétrie, paquets de commandes, etc.) et permet aux utilisateurs de définir librement leur protocole de communication préféré.

Si le cryptage ou l'authentification des messages est requis, les utilisateurs peuvent facilement implémenter ces couches de sécurité dans leur propre logiciel. Par exemple:

- Utilisation TCP avec TLS pour garantir à la fois fiabilité et confidentialité.

- Utilisation UDP avec contrôles d'intégrité au niveau des applications (CRC, HMAC, etc.) pour une latence plus faible tout en conservant une protection partielle.

5. Que se passe-t-il si le signal sans fil devient faible ou déconnecté?

Si la liaison sans fil subit une qualité de signal dégradée ou une déconnexion temporaire, toutes les données qui ne parviennent pas à être transmises seront simplement écarté.

Le système fait pas de mise en mémoire tampon ni de retransmission les données non envoyées. Cela garantit que le flux de données reste en temps réel et sans accumulation de latence., ce qui est particulièrement critique pour contrôle de vol des drones, transmission vidéo en direct, et télémétrie en temps réel.

Si votre application nécessite une livraison garantie ou une mise en mémoire tampon, vous pouvez passer à Communication basée sur TCP, car TCP/IP fournit des mécanismes intégrés de retransmission et de contrôle de flux.

6. Pouvez-vous fournir la preuve que le système détecte la falsification des données?

Puisque le lien fonctionne transfert transparent brut, il ne détecte pas et n'enregistre pas lui-même la falsification des données.

Si vous souhaitez vérifier l'intégrité du message, vous devez ajouter vos propres vérifications au niveau de l'application, tel que:

- CRC (Vérification de la redondance cyclique) pour la vérification de base de l'intégrité des données;

- HMAC (Code d'authentification de message basé sur le hachage) pour une authentification plus forte et une détection de falsification;

- Signatures numériques si l'authenticité des données doit être garantie cryptographiquement.

Ces mesures permettent au récepteur de détecter toute modification non autorisée ayant pu intervenir lors de la transmission..

7. Quel protocole est utilisé pour la communication Ethernet?

La communication Ethernet est basée sur un protocole réseau IP standard. Le système n'encapsule pas les données dans un format spécifique de niveau supérieur tel que TLS., DTLS, ou cryptage propriétaire.

En termes simples, l'appareil fonctionne comme un pont transparent entre les interfaces série ou IP. Vous pouvez transmettre des flux vidéo (par ex., RTP/RTSP), données de télémétrie, ou des paquets TCP/UDP personnalisés directement via celui-ci.

Cette flexibilité permet aux développeurs d'intégrer la liaison sans fil dans une grande variété de systèmes, depuis les charges utiles et les cardans de drones jusqu'aux applications de surveillance et de contrôle industriel..

8. Résumé

Notre liaison de données vidéo sans fil Drone UAV est conçue avec haute stabilité, latence ultra faible, et transmission transparente des données à l'esprit.

Pour résumer:

| Fonctionnalité | Intégré | Implémentable par l'utilisateur |

|---|---|---|

| Horodatage / Protection contre la relecture | ❌ Non inclus | ✅ Ajouter via la couche d'application |

| Cryptage des données (TLS/DTLS) | ❌ Non inclus | ✅ Pris en charge via le logiciel utilisateur |

| Vérification de l'intégrité des messages | ❌ Non inclus | ✅ Implémenter via CRC / HMAC |

| Tampon / Retransmission | ❌ Non inclus | ✅ Utilisez TCP pour la mise en mémoire tampon |

| Latence | ✅ Ultra-faible (≈30 ms) | — |

Cette architecture offre à l'utilisateur contrôle et flexibilité maximum — vous pouvez concevoir votre propre pile de protocoles, chiffrement, ou mécanisme d’authentification selon les exigences de votre projet.

9. Conclusion

En substance, notre liaison de données vidéo sans fil sert de haute performance, canal de transmission transparent à faible latence. Il garantit que vos données sont transmises telles quelles, sans modification ni délai supplémentaire.

Pour les applications qui nécessitent des Sécurité, intégrité, ou protection contre la relecture, nous recommandons de mettre en œuvre ces mécanismes au couche application ou réseau, vous permettant d'atteindre à la fois la sécurité et la performance en fonction de vos besoins spécifiques.

Poser une question

Merci pour votre réponse. ✨