Integridad de datos, Protección contra ataques de repetición, y detalles del protocolo en enlaces de datos de vídeo inalámbricos de drones

Tabla de contenido

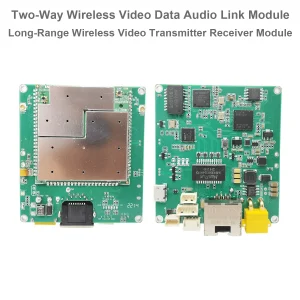

Visión de conjunto

Al integrar enlaces de datos de vídeo inalámbricos en sistemas profesionales, como los UAV, robótica, o plataformas remotas de transmisión de video: los ingenieros a menudo plantean preocupaciones sobre integridad de los datos, protección contra ataques de repetición, y el seguridad de los protocolos de comunicación Ethernet.

Este artículo proporciona respuestas claras a las preguntas frecuentes de nuestros clientes., Basado en las explicaciones técnicas detalladas de nuestro equipo de ingeniería..

1. ¿Cómo garantiza su enlace inalámbrico de datos de vídeo la integridad de los mensajes transmitidos??

Nuestro enlace de datos de vídeo inalámbrico basado en UAV OFDM para drones está diseñado con un arquitectura de transmisión transparente. Tanto el puerto serie como el puerto Ethernet funcionan como canales transparentes, significado:

- Cualquier dato que se ingrese en el transmisor del lado aire se entrega sin cambios al receptor del lado tierra..

- El sistema no modifica, comprimir, o interpretar los datos de cualquier manera.

- No inserta metadatos adicionales como marcas de tiempo., números de secuencia, o información de cifrado.

La filosofía de diseño detrás de este enfoque es lograr latencia ultrabaja y máxima compatibilidad. Eliminando capas de procesamiento innecesarias, el sistema puede mantener retrasos tan bajos como 30 milisegundos, haciéndolo ideal para video en tiempo real, controlar, y aplicaciones de telemetría.

sin embargo, esto también significa que verificación de integridad del mensaje no es manejado por el enlace de datos en sí. Cualquier mecanismo para detectar o prevenir la manipulación de datos debe implementarse en la propia capa de aplicación del usuario..

2. ¿Puede su sistema resistir un ataque de repetición??

Un ataque de repetición ocurre cuando un actor malicioso captura una transmisión de datos válida y luego la reproduce para engañar al sistema receptor..

Nuestro enlace inalámbrico de datos de vídeo, siendo un puente transparente, hace no incluye protección incorporada contra ataques de repetición. Reenvía todos los datos a medida que se reciben., sin verificación de marca de tiempo o verificación de autenticación.

Si se requiere protección contra ataques de repetición, Recomendamos implementar una de las siguientes soluciones en el capa de aplicación o red:

- Agregar una marca de tiempo o un número de secuencia dentro de cada trama de datos para permitir que el receptor detecte paquetes duplicados o retrasados.

- Utilice mecanismos de cifrado y autenticación. como TLS (Seguridad de la capa de transporte) o DTLS (Datagrama TLS).

- Emplear un protocolo de desafío-respuesta entre el transmisor y el receptor para confirmar la frescura del mensaje.

Este enfoque permite a los desarrolladores adaptar las funciones de seguridad a sus propios requisitos operativos sin afectar el rendimiento de transmisión central del enlace inalámbrico..

3. ¿Su sistema incluye alguna información de marca de tiempo en los datos??

No. El enlace de datos no incorpora ninguna marca de tiempo ni información relacionada con el tiempo en el flujo de datos transmitido..

Si su aplicación requiere sincronización o seguimiento de eventos, puedes agregar encabezados de marca de tiempo a tus propios paquetes de datos. Por ejemplo, puede anteponer a cada marco de datos en serie un pequeño encabezado que contenga una marca de tiempo o un contador de secuencia.

Este método permite que el sistema receptor verifique el orden de los mensajes., calcular la latencia, y detectar posibles intentos de repetición.

4. ¿Se utiliza TLS o cualquier otro protocolo de cifrado en la comunicación Ethernet??

Por defecto, nuestra interfaz Ethernet utiliza transmisión IP transparente estándar-eso es, Los paquetes de datos sin procesar se transmiten sin encapsulación ni cifrado..

Hay sin capa TLS o DTLS Integrado en el propio módulo de enlace inalámbrico.. Este diseño garantiza la compatibilidad con varios tipos de datos. (transmisiones de video, telemetria, paquetes de comando, etcétera) y permite a los usuarios definir libremente su protocolo de comunicación preferido.

Si se requiere cifrado o autenticación de mensajes, Los usuarios pueden implementar fácilmente estas capas de seguridad en su propio software.. Por ejemplo:

- Utilizar TCP con TLS para garantizar la confiabilidad y la confidencialidad.

- Utilizar UDP con comprobaciones de integridad a nivel de aplicación (CRC, HMAC, etcétera) para una latencia más baja mientras se mantiene la protección parcial.

5. ¿Qué sucede si la señal inalámbrica se debilita o se desconecta??

Si el enlace inalámbrico experimenta una calidad de señal degradada o una desconexión temporal, cualquier dato que no se transmita simplemente será descartado.

El sistema hace no almacenar en buffer ni retransmitir los datos no enviados. Esto garantiza que el flujo de datos permanezca en tiempo real y libre de acumulación de latencia., lo cual es especialmente crítico para control de vuelo de drones, transmisión de video en vivo, y telemetría en tiempo real.

Si su aplicación requiere entrega garantizada o almacenamiento en búfer, puedes cambiar a Comunicación basada en TCP, ya que TCP/IP proporciona mecanismos integrados de control de flujo y retransmisión.

6. ¿Puede proporcionar pruebas de que el sistema detecta manipulación de datos??

Dado que el enlace realiza reenvío transparente sin formato, no detecta ni registra la manipulación de datos por sí solo.

Si desea verificar la integridad del mensaje, debe agregar sus propias comprobaciones a nivel de aplicación, como:

- CRC (Verificación de redundancia cíclica) para la verificación básica de la integridad de los datos;

- HMAC (Código de autenticación de mensajes basado en hash) para una autenticación más sólida y detección de manipulaciones;

- Firmas digitales si la autenticidad de los datos debe garantizarse criptográficamente.

Estas medidas permiten al receptor detectar cualquier modificación no autorizada que se haya podido producir durante la transmisión..

7. ¿Qué protocolo se utiliza para la comunicación Ethernet??

La comunicación Ethernet se basa en un protocolo de red IP estándar. El sistema no encapsula datos en ningún formato específico de nivel superior, como TLS., DTL, o cifrado patentado.

En términos simples, El dispositivo funciona como un puente transparente entre interfaces seriales o basadas en IP.. Puede transmitir secuencias de vídeo (P.EJ., RTP/RTSP), datos de telemetría, o paquetes TCP/UDP personalizados directamente a través de él.

Esta flexibilidad permite a los desarrolladores integrar el enlace inalámbrico en una amplia variedad de sistemas, desde cargas útiles de drones y cardanes hasta aplicaciones de vigilancia y control industrial..

8. Resumen

Nuestro enlace de datos de vídeo inalámbrico Drone UAV está diseñado con alta estabilidad, latencia ultrabaja, y transmisión de datos transparente en cuenta.

para resumir:

| Característica | Incorporado | Implementable por el usuario |

|---|---|---|

| Marca de tiempo / Protección de repetición | ❌ No incluido | ✅ Agregar a través de la capa de aplicación |

| Cifrado de datos (TLS/DTLS) | ❌ No incluido | ✅ Compatible con software de usuario |

| Verificación de integridad del mensaje | ❌ No incluido | ✅ Implementar vía CRC / HMAC |

| Amortiguación / Retransmisión | ❌ No incluido | ✅ Utilice TCP para almacenar en búfer |

| Estado latente | ✅ Ultrabajo (≈30ms) | — |

Esta arquitectura proporciona al usuario Máximo control y flexibilidad. - puedes diseñar tu propia pila de protocolos, cifrado, o mecanismo de autenticación según los requisitos de su proyecto.

9. Conclusión

En esencia, Nuestro enlace inalámbrico de datos de vídeo sirve como alto rendimiento, canal de transmisión transparente de baja latencia. Garantiza que sus datos se transmiten tal cual, sin alteración ni demora adicional.

Para aplicaciones que exigen información adicional seguridad, integridad, o protección de reproducción, Recomendamos implementar estos mecanismos a nivel capa de aplicación o red, permitiéndole lograr seguridad y rendimiento según sus necesidades específicas.

Haz una pregunta

Gracias por tu respuesta. ✨