Integralność danych, Powtórz ochronę przed atakiem, i szczegóły protokołu w bezprzewodowych łączach danych wideo dronów

Spis treści

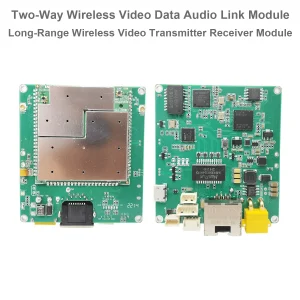

Przegląd

Podczas integracji bezprzewodowych łączy do transmisji danych wideo z systemami profesjonalnymi, takimi jak UAV, robotyka, lub zdalne platformy transmisji wideo – inżynierowie często zgłaszają wątpliwości integralność danych, ochrona przed atakiem powtórkowym, i bezpieczeństwo protokołów komunikacyjnych Ethernet.

W tym artykule znajdują się jasne odpowiedzi na najczęściej zadawane pytania naszych klientów, w oparciu o szczegółowe wyjaśnienia techniczne naszego zespołu inżynierów.

1. W jaki sposób bezprzewodowe łącze danych wideo zapewnia integralność przesyłanych wiadomości?

Nasze bezprzewodowe łącze danych wideo oparte na dronie UAV OFDM zostało zaprojektowane z myślą o: przejrzysta architektura transmisji. Zarówno port szeregowy, jak i port Ethernet działają jako przezroczyste kanały, oznaczający:

- Wszelkie dane wprowadzane do nadajnika po stronie powietrznej są dostarczane w niezmienionej postaci do odbiornika naziemnego.

- System nie podlega modyfikacjom, kompres, lub interpretować dane w jakikolwiek sposób.

- Nie wstawia dodatkowych metadanych, takich jak znaczniki czasu, numery sekwencyjne, lub informacje o szyfrowaniu.

Filozofią projektowania leżącą u podstaw tego podejścia jest osiągnięcie bardzo niskie opóźnienia i maksymalna kompatybilność. Eliminując niepotrzebne warstwy przetwarzające, system może utrzymać opóźnienia na tak niskim poziomie, jak 30 milisekund, dzięki czemu idealnie nadaje się do wideo w czasie rzeczywistym, kontrola, i aplikacje telemetryczne.

jednak, to oznacza również to weryfikacja integralności wiadomości nie jest obsługiwane przez samo łącze danych. Wszelkie mechanizmy wykrywania lub zapobiegania manipulacji danymi powinny być zaimplementowane we własnej warstwie aplikacji użytkownika.

2. Czy Twój system jest w stanie oprzeć się atakowi polegającemu na powtórzeniu??

Atak polegający na powtórzeniu ma miejsce, gdy złośliwy aktor przechwytuje prawidłową transmisję danych, a następnie odtwarza ją ponownie, aby oszukać system odbierający.

Nasze bezprzewodowe łącze do transmisji danych wideo, będąc przezroczystym mostem, robi nie obejmują wbudowanej ochrony przed atakami poprzez powtórzenie. Przesyła wszystkie dane w miarę ich otrzymania, bez weryfikacji znacznika czasu lub sprawdzania uwierzytelnienia.

Jeśli wymagana jest ochrona przed atakami polegającymi na powtórzeniu, zalecamy wdrożenie jednego z poniższych rozwiązań na stronie warstwa aplikacji lub sieci:

- Dodaj sygnaturę czasową lub numer kolejny w każdej ramce danych, aby umożliwić odbiorcy wykrycie duplikatów lub opóźnionych pakietów.

- Stosuj mechanizmy szyfrowania i uwierzytelniania takie jak TLS (Bezpieczeństwo warstwy transportowej) lub DTLS (Datagram TLS).

- Stosuj protokół wyzwanie-odpowiedź pomiędzy nadajnikiem a odbiornikiem w celu potwierdzenia aktualności wiadomości.

Takie podejście pozwala programistom dostosować funkcje bezpieczeństwa do własnych wymagań operacyjnych bez wpływu na wydajność transmisji rdzenia łącza bezprzewodowego.

3. Czy Twój system zawiera w danych jakiekolwiek informacje o sygnaturze czasowej?

Nie. Łącze danych nie osadza w przesyłanym strumieniu danych żadnego znacznika czasu ani informacji związanych z czasem.

Jeśli Twoja aplikacja wymaga synchronizacji lub śledzenia zdarzeń, możesz dodaj nagłówki znaczników czasu do własnych pakietów danych. Na przykład, możesz poprzedzić każdą szeregową ramkę danych małym nagłówkiem zawierającym znacznik czasu lub licznik sekwencji.

Ta metoda umożliwia systemowi odbierającemu sprawdzenie kolejności wiadomości, obliczyć opóźnienie, i wykryć potencjalne próby powtórki.

4. Czy w komunikacji Ethernet używany jest protokół TLS lub inny protokół szyfrowania?

Domyślnie, wykorzystuje nasz interfejs Ethernet standardowa przezroczysta transmisja IP-to jest, surowe pakiety danych są przesyłane bez enkapsulacji i szyfrowania.

Jest brak warstwy TLS lub DTLS wbudowany w sam moduł łącza bezprzewodowego. Taka konstrukcja zapewnia kompatybilność z różnymi typami danych (Strumienie wideo, telemetria, pakiety poleceń, itp.) i pozwala użytkownikom swobodnie definiować preferowany protokół komunikacyjny.

Jeśli wymagane jest szyfrowanie lub uwierzytelnianie wiadomości, użytkownicy mogą łatwo wdrożyć te warstwy zabezpieczeń we własnym oprogramowaniu. Na przykład:

- Posługiwać się TCP z TLS aby zapewnić zarówno niezawodność, jak i poufność.

- Posługiwać się UDP z kontrolą integralności na poziomie aplikacji (CRC, HMAC, itp.) dla mniejszych opóźnień przy zachowaniu częściowej ochrony.

5. Co się stanie, jeśli sygnał bezprzewodowy stanie się słaby lub zostanie odłączony?

Jeśli połączenie bezprzewodowe ulegnie pogorszeniu lub chwilowemu rozłączeniu, wszelkie dane, które nie zostaną przesłane, po prostu zostaną wyrzucony.

System tak nie buforuj ani nie retransmituj niewysłane dane. Zapewnia to, że strumień danych pozostaje w czasie rzeczywistym i jest wolny od kumulacji opóźnień, co jest szczególnie istotne dla sterowanie lotem drona, transmisja wideo na żywo, i telemetrii w czasie rzeczywistym.

Jeśli Twoja aplikacja wymaga gwarantowanego dostarczenia lub buforowania, możesz się przełączyć na Komunikacja oparta na protokole TCP, ponieważ protokół TCP/IP zapewnia wbudowane mechanizmy retransmisji i kontroli przepływu.

6. Czy możesz przedstawić dowód, że system wykrywa manipulację danymi??

Ponieważ łącze działa surowe przejrzyste przekazywanie, sam nie wykrywa ani nie rejestruje manipulacji danymi.

Jeśli chcesz sprawdzić integralność wiadomości, powinieneś dodać własne kontrole na poziomie aplikacji, Jak na przykład:

- CRC (Cykliczny kontrola redundancji) do podstawowej weryfikacji integralności danych;

- HMAC (Kod uwierzytelniania wiadomości oparty na skrótach) dla silniejszego uwierzytelniania i wykrywania manipulacji;

- Podpisy cyfrowe jeśli autentyczność danych musi być gwarantowana kryptograficznie.

Dzięki tym środkom odbiornik może wykryć wszelkie nieautoryzowane modyfikacje, które mogły nastąpić podczas transmisji.

7. Jaki protokół jest używany do komunikacji Ethernet?

Komunikacja Ethernet opiera się na a standardowy protokół sieciowy IP. System nie hermetyzuje danych w żadnym konkretnym formacie wyższego poziomu, takim jak TLS, DTLS, lub zastrzeżone szyfrowanie.

W prostych słowach, urządzenie działa jako przezroczysty most pomiędzy interfejsami szeregowymi lub opartymi na protokole IP. Można przesyłać strumienie wideo (np., RTP/RTSP), dane telemetryczne, lub niestandardowe pakiety TCP/UDP bezpośrednio przez niego.

Ta elastyczność pozwala programistom zintegrować łącze bezprzewodowe z szeroką gamą systemów – od dronów i przegubów Cardana po aplikacje do nadzoru i sterowania przemysłowego.

8. Streszczenie

Nasze bezprzewodowe łącze danych wideo Drone UAV zostało zaprojektowane z myślą o wysoka stabilność, bardzo niskie opóźnienia, i przejrzystą transmisję danych na uwadze.

Podsumowując:

| Cecha | Wbudowany | Możliwość wdrożenia przez użytkownika |

|---|---|---|

| Znacznik czasu / Ochrona przed powtórzeniem | ❌ Nie obejmuje | ✅ Dodaj poprzez warstwę aplikacji |

| Szyfrowanie danych (TLS/DTLS) | ❌ Nie obejmuje | ✅ Obsługiwane poprzez oprogramowanie użytkownika |

| Kontrola integralności wiadomości | ❌ Nie obejmuje | ✅ Wdrażaj poprzez CRC / HMAC |

| Buforowanie / Retransmisja | ❌ Nie obejmuje | ✅ Użyj protokołu TCP do buforowania |

| Czas oczekiwania | ✅ Ultraniski (≈30ms) | — |

Architektura ta zapewnia użytkownikowi maksymalna kontrola i elastyczność — możesz zaprojektować własny stos protokołów, szyfrowanie, lub mechanizm uwierzytelniania zgodnie z wymaganiami Twojego projektu.

9. Wniosek

W istocie, nasze bezprzewodowe łącze danych wideo służy jako wysoka wydajność, Przezroczysty kanał transmisyjny o niskim opóźnieniu. Gwarantuje, że Twoje dane są przesyłane w stanie niezmienionym, bez zmian i dodatkowego opóźnienia.

Do zastosowań wymagających dodatkowych bezpieczeństwo, uczciwość, lub zabezpieczenie przed powtórką, zalecamy wdrożenie tych mechanizmów na stronie warstwa aplikacji lub sieci, co pozwala osiągnąć zarówno bezpieczeństwo, jak i wydajność w oparciu o konkretne potrzeby.

Zadać pytanie

Twoja wiadomość została wysłana