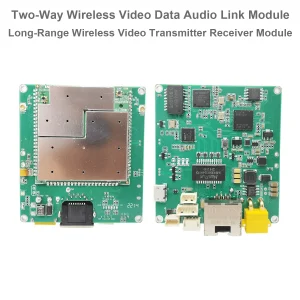

Integridad ng data, Proteksyon ng pag -atake ng pag -atake, at mga detalye ng protocol sa mga link ng data ng wireless na video

Bidirectional Dalawang Paraan

Talahanayan ng nilalaman

Pangkalahatang-buod

Kapag isinasama ang mga wireless na data ng video na nag -uugnay sa mga propesyonal na sistema - tulad ng mga UAV, robotics, O ang mga remote na platform ng paghahatid ng video - ang mga engineer ay madalas na nag -aalala tungkol sa integridad ng data, Proteksyon ng pag -atake ng pag -atake, at ang Seguridad ng mga protocol ng komunikasyon ng Ethernet.

Ang artikulong ito ay nagbibigay ng malinaw na mga sagot sa mga madalas na itanong mula sa aming mga customer, Batay sa detalyadong teknikal na paliwanag ng koponan ng engineering.

1. Paano tinitiyak ng link ng iyong wireless na video ng video ang integridad ng mga ipinadala na mensahe?

Ang aming drone na UAV OFDM na nakabatay sa wireless video na link ng video ay dinisenyo kasama ng a Transparent na arkitektura ng paghahatid. Parehong ang serial port at Ethernet port ay gumagana bilang mga transparent na channel, Ibig sabihin:

- Anuman ang data ay input sa air-side transmiter ay naihatid na hindi nagbabago sa ground-side receiver.

- Ang system ay hindi nagbabago, compress, o bigyang kahulugan ang data sa anumang paraan.

- Hindi ito nagpapasok ng karagdagang metadata tulad ng mga timestamp, Mga Numero ng Sequence, o impormasyon sa pag -encrypt.

Ang pilosopiya ng disenyo sa likod ng pamamaraang ito ay upang makamit Ultra-mababang latency at maximum na pagiging tugma. Sa pamamagitan ng pagtanggal ng mga hindi kinakailangang mga layer ng pagproseso, Ang system ay maaaring mapanatili ang mga pagkaantala na mas mababa sa 30 milliseconds, ginagawa itong mainam para sa real-time na video, kontrol, at mga aplikasyon ng telemetry.

Gayunman, Nangangahulugan din ito na Pag -verify ng integridad ng mensahe ay hindi hawakan ng link ng data mismo. Ang anumang mga mekanismo para sa pagtuklas o pagpigil sa pag -tampe ng data ay dapat ipatupad sa sariling layer ng aplikasyon ng gumagamit.

2. Maaari bang pigilan ng iyong system ang isang pag -atake sa replay?

Ang isang pag -atake sa pag -replay ay nangyayari kapag ang isang nakakahamak na aktor ay nakakakuha ng isang wastong paghahatid ng data at kalaunan ay i -replay ito upang linlangin ang sistema ng pagtanggap.

Ang aming Wireless Video Data Link, pagiging isang transparent na tulay, ay hindi isama ang built-in na proteksyon laban sa mga pag-atake ng replay. Ipinapasa nito ang lahat ng data tulad ng natanggap, nang walang pag -verify ng timestamp o pagsuri sa pagpapatunay.

Kung kinakailangan ang proteksyon laban sa mga pag -atake sa pag -replay, Inirerekumenda namin ang pagpapatupad ng isa sa mga sumusunod na solusyon sa application o network layer:

- Magdagdag ng isang timestamp o numero ng pagkakasunud -sunod sa loob ng bawat frame ng data upang payagan ang tatanggap na makita ang mga duplicate o naantala ang mga packet.

- Gumamit ng mga mekanismo ng pag -encrypt at pagpapatunay tulad ng TLS (Seguridad ng Layer ng Transportasyon) o dtls (Datagram TLS).

- Gumamit ng isang hamon -tugon na protocol sa pagitan ng transmiter at tatanggap upang kumpirmahin ang pagiging bago ng mensahe.

Ang pamamaraang ito ay nagbibigay -daan sa mga developer na maiangkop ang mga tampok ng seguridad sa kanilang sariling mga kinakailangan sa pagpapatakbo nang hindi nakakaapekto sa pangunahing pagganap ng paghahatid ng wireless link.

3. Kasama ba sa iyong system ang anumang impormasyon sa timestamp sa data?

Hindi. Ang link ng data ay hindi naka-embed ng anumang timestamp o impormasyon na may kaugnayan sa oras sa ipinadala na stream ng data.

Kung ang iyong aplikasyon ay nangangailangan ng pag -synchronise o pagsubaybay sa kaganapan, pwede ka na Magdagdag ng mga header ng timestamp sa iyong sariling mga packet ng data. Halimbawang, Maaari mong ihanda ang bawat serial data frame na may isang maliit na header na naglalaman ng isang timestamp o counter ng pagkakasunud -sunod.

Pinapayagan ng pamamaraang ito ang pagtanggap ng system upang mapatunayan ang order ng mensahe, Kalkulahin ang latency, at makita ang mga potensyal na pagtatangka sa pag -replay.

4. Ay ang TLS o anumang iba pang protocol ng pag -encrypt na ginagamit sa komunikasyon ng Ethernet?

Bilang default, Gumagamit ang aming interface ng Ethernet karaniwang transparent na paghahatid ng IP—Hindi, Ang mga hilaw na packet ng data ay ipinapadala nang walang encapsulation o pag -encrypt.

Meron Walang layer ng TLS o DTLS Itinayo sa wireless link module mismo. Tinitiyak ng disenyo na ito ang pagiging tugma sa iba't ibang mga uri ng data (mga stream ng video, telemetry, Mga Command Packet, at iba pa.) at pinapayagan ang mga gumagamit na malayang tukuyin ang kanilang ginustong protocol ng komunikasyon.

Kung kinakailangan ang pag -encrypt o pagpapatunay ng mensahe, Ang mga gumagamit ay madaling ipatupad ang mga layer ng seguridad na ito sa kanilang sariling software. Halimbawa:

- Paggamit TCP kasama ang TLS Upang matiyak ang parehong pagiging maaasahan at pagiging kompidensiyal.

- Paggamit Ang UDP na may mga tseke ng antas ng application-level (CRC, HMAC, at iba pa.) para sa mas mababang latency habang pinapanatili ang bahagyang proteksyon.

5. Ano ang mangyayari kung ang wireless signal ay nagiging mahina o naka -disconnect?

Kung ang wireless link ay nakakaranas, Ang anumang data na hindi mabibigo ay magiging itinapon.

Ginagawa ng system hindi buffer o retransmit ang data ng unsent. Tinitiyak nito na ang stream ng data ay nananatiling real-time at libre mula sa akumulasyon ng latency, na lalo na kritikal para sa Drone Flight Control, Live na paghahatid ng video, at real-time na telemetry.

Kung ang iyong aplikasyon ay nangangailangan ng garantisadong paghahatid o buffering, Maaari kang lumipat sa Komunikasyon na nakabase sa TCP, Tulad ng TCP/IP ay nagbibigay ng built-in na pag-retransmission at mga mekanismo ng control ng daloy.

6. Maaari ka bang magbigay ng patunay na nakita ng system ang pag -tampe ng data?

Dahil gumaganap ang link Raw transparent na pagpapasa, hindi nito nakita o mag -log data tampering sa pamamagitan ng kanyang sarili.

Kung nais mong i -verify ang integridad ng mensahe, Dapat mong idagdag ang iyong sariling mga tseke sa antas ng aplikasyon, tulad ng:

- CRC (Suriin ang Cyclic Redundancy) Para sa pangunahing pag -verify ng integridad ng data;

- HMAC (Hash-based na Message Authentication Code) Para sa mas malakas na pagpapatunay at pagtuklas ng tamper;

- Mga lagda sa digital Kung ang pagiging tunay ng data ay dapat na garantisadong cryptographically.

Ang mga hakbang na ito ay nagpapahintulot sa tatanggap na makita ang anumang hindi awtorisadong mga pagbabago na maaaring nangyari sa panahon ng paghahatid.

7. Anong protocol ang ginagamit para sa komunikasyon ng Ethernet?

Ang komunikasyon ng Ethernet ay batay sa a Pamantayang protocol ng IP Network. Ang system ay hindi nakapaloob sa data sa anumang tiyak na mas mataas na antas ng format tulad ng TLS, DTLS, o pagmamay -ari ng pag -encrypt.

Sa simpleng mga termino, Ang aparato ay gumagana bilang isang transparent na tulay sa pagitan ng mga serial o IP-based na mga interface. Maaari kang magpadala ng mga stream ng video (hal., RTP / RTSP), data ng telemetry, o pasadyang mga pack ng TCP/UDP nang direkta sa pamamagitan nito.

Ang kakayahang umangkop na ito ay nagbibigay -daan sa mga developer na isama ang wireless link sa isang iba't ibang mga system - mula sa mga drone payload at gimbals hanggang sa pagsubaybay at pang -industriya na mga aplikasyon ng kontrol.

8. Buod

Ang aming Drone UAV Wireless Video Data Link ay dinisenyo kasama Mataas na katatagan, Ultra-mababang latency, at transparent na paghahatid ng data sa isipan.

Upang buod:

| Tampok na | Built-in | Maipatupad ang gumagamit |

|---|---|---|

| Timestamp / Proteksyon ng replay | ❌ Hindi kasama | ✅ Idagdag sa pamamagitan ng layer ng application |

| Data Encryption (TLS/DTLS) | ❌ Hindi kasama | ✅ suportado sa pamamagitan ng software ng gumagamit |

| Suriin ang integridad ng mensahe | ❌ Hindi kasama | ✅ Ipatupad sa pamamagitan ng CRC / HMAC |

| Buffering / Retransmission | ❌ Hindi kasama | ✅ Gumamit ng TCP para sa buffering |

| Latency | ✅ ultra-low (≈30ms) | - |

Ang arkitektura na ito ay nagbibigay ng gumagamit Pinakamataas na kontrol at kakayahang umangkop - Maaari mong idisenyo ang iyong sariling protocol stack, encryption, o mekanismo ng pagpapatunay ayon sa mga kinakailangan ng iyong proyekto.

9. Pangwakas na Salita

Sa kakanyahan, Ang aming link ng data ng wireless video ay nagsisilbing a mataas na pagganap, Mababang-latency transparent transmission channel. Ginagarantiyahan nito na ang iyong data ay ipinadala bilang-ay, nang walang pagbabago o idinagdag na pagkaantala.

Para sa mga application na humihiling ng karagdagang seguridad, integridad, o proteksyon ng replay, Inirerekumenda namin ang pagpapatupad ng mga mekanismong ito sa application o network layer, pinapayagan kang makamit ang parehong kaligtasan at pagganap batay sa iyong mga tiyak na pangangailangan.

Magtanong ng isang katanungan

Ipinadala ang iyong mensahe