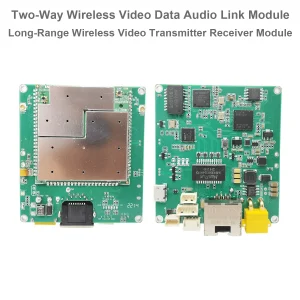

Gegevensintegriteit, Bescherming tegen herhalingsaanvallen, en protocoldetails in draadloze videogegevensverbindingen met drones

Bidirectioneel tweerichtingsverkeer

Inhoudsopgave

Overzicht

Bij het integreren van draadloze videodatalinks in professionele systemen, zoals UAV's, robotica, of externe videotransmissieplatforms – ingenieurs maken zich er vaak zorgen over gegevensintegriteit, bescherming tegen herhalingsaanvallen, en de beveiliging van Ethernet-communicatieprotocollen.

Dit artikel geeft duidelijke antwoorden op veelgestelde vragen van onze klanten, gebaseerd op de gedetailleerde technische uitleg van ons engineeringteam.

1. Hoe waarborgt uw draadloze videodatalink de integriteit van verzonden berichten??

Onze drone UAV OFDM-gebaseerde draadloze videodatalink is ontworpen met een transparante transmissiearchitectuur. Zowel de seriële poort als de Ethernet-poort werken als transparante kanalen, betekenis:

- Alle gegevens die bij de zender aan de luchtzijde worden ingevoerd, worden onveranderd aan de ontvanger aan de grondzijde geleverd.

- Het systeem verandert niet, comprimeren, of de gegevens op enigerlei wijze interpreteren.

- Er worden geen aanvullende metagegevens zoals tijdstempels ingevoegd, volgnummers, of encryptie-informatie.

De ontwerpfilosofie achter deze aanpak is het bereiken van resultaten ultra-lage latentie en maximale compatibiliteit. Door onnodige verwerkingslagen te elimineren, het systeem kan de vertragingen zo laag mogelijk houden 30 milliseconden, waardoor het ideaal is voor realtime video, controle, en telemetrietoepassingen.

Echter, dit betekent ook dat verificatie van de berichtintegriteit wordt niet afgehandeld door de datalink zelf. Alle mechanismen voor het detecteren of voorkomen van geknoei met gegevens moeten worden geïmplementeerd in de eigen applicatielaag van de gebruiker.

2. Kan uw systeem een replay-aanval weerstaan??

Een replay-aanval vindt plaats wanneer een kwaadwillende actor een geldige gegevensoverdracht onderschept en deze later opnieuw afspeelt om het ontvangende systeem te misleiden.

Onze draadloze videodatalink, een transparante brug zijn, doet bevatten geen ingebouwde bescherming tegen replay-aanvallen. Het stuurt alle gegevens door zodra deze worden ontvangen, zonder tijdstempelverificatie of authenticatiecontrole.

Als bescherming tegen replay-aanvallen vereist is, we raden aan een van de volgende oplossingen te implementeren op de applicatie- of netwerklaag:

- Voeg een tijdstempel of volgnummer toe binnen elk dataframe zodat de ontvanger duplicaten of vertraagde pakketten kan detecteren.

- Gebruik versleutelings- en authenticatiemechanismen zoals TLS (Transportlaag Beveiliging) of DTLS (Datagram-TLS).

- Gebruik een uitdaging-antwoordprotocol tussen de zender en ontvanger om de versheid van het bericht te bevestigen.

Met deze aanpak kunnen ontwikkelaars de beveiligingsfuncties afstemmen op hun eigen operationele vereisten, zonder de kerntransmissieprestaties van de draadloze verbinding te beïnvloeden.

3. Bevat uw systeem tijdstempelinformatie in de gegevens??

Nee. De datalink integreert geen tijdstempel of tijdgerelateerde informatie in de verzonden datastroom.

Als uw toepassing synchronisatie of het volgen van gebeurtenissen vereist, jij kan voeg tijdstempelheaders toe naar uw eigen datapakketten. Bijvoorbeeld, u kunt elk serieel dataframe vooraf laten gaan door een kleine header die een tijdstempel of reeksteller bevat.

Met deze methode kan het ontvangende systeem de berichtvolgorde verifiëren, latentie berekenen, en potentiële herhalingspogingen detecteren.

4. Wordt TLS of een ander coderingsprotocol gebruikt in Ethernet-communicatie?

Standaard, onze Ethernet-interface gebruikt standaard transparante IP-transmissie– dat wil zeggen, onbewerkte datapakketten worden verzonden zonder inkapseling of codering.

Er is geen TLS- of DTLS-laag ingebouwd in de draadloze verbindingsmodule zelf. Dit ontwerp zorgt voor compatibiliteit met verschillende gegevenstypen (videostreams, telemetrie, opdrachtpakketten, enz.) en stelt gebruikers in staat vrij hun favoriete communicatieprotocol te definiëren.

Als codering of berichtauthenticatie vereist is, gebruikers kunnen deze beveiligingslagen eenvoudig in hun eigen software implementeren. Bijvoorbeeld:

- Gebruik TCP met TLS om zowel de betrouwbaarheid als de vertrouwelijkheid te garanderen.

- Gebruik UDP met integriteitscontroles op applicatieniveau (CRC, HMAC, enz.) voor een lagere latentie met behoud van gedeeltelijke bescherming.

5. Wat gebeurt er als het draadloze signaal zwak wordt of de verbinding verbroken wordt??

Als de draadloze verbinding een verminderde signaalkwaliteit of een tijdelijke verbroken verbinding ervaart, alle gegevens die niet kunnen worden verzonden, zullen dat gewoon zijn weggegooid.

Het systeem wel niet bufferen of opnieuw verzenden de niet-verzonden gegevens. Dit zorgt ervoor dat de datastroom realtime blijft en vrij is van latentie-accumulatie, waar vooral kritiek op is drone-vluchtcontrole, Live video -transmissie, en realtime telemetrie.

Als uw applicatie een gegarandeerde levering of buffering vereist, u kunt overstappen naar Op TCP gebaseerde communicatie, aangezien TCP/IP ingebouwde mechanismen voor hertransmissie en stroomcontrole biedt.

6. Kunt u bewijzen dat het systeem gegevensmanipulatie detecteert??

Omdat de link werkt ruwe transparante verzending, het detecteert of registreert niet zelf dat er met gegevens wordt geknoeid.

Als u de berichtintegriteit wilt verifiëren, u moet uw eigen controles op applicatieniveau toevoegen, zoals:

- CRC (Cyclische redundantiecontrole) voor basisverificatie van gegevensintegriteit;

- HMAC (Hash-gebaseerde berichtauthenticatiecode) voor sterkere authenticatie en sabotagedetectie;

- Digitale handtekeningen als de authenticiteit van gegevens cryptografisch gegarandeerd moet worden.

Dankzij deze maatregelen kan de ontvanger eventuele ongeoorloofde wijzigingen detecteren die tijdens de verzending hebben plaatsgevonden.

7. Welk protocol wordt gebruikt voor Ethernet-communicatie?

De Ethernet-communicatie is gebaseerd op a standaard IP-netwerkprotocol. Het systeem kapselt gegevens niet in in een specifiek hoger niveau-formaat, zoals TLS, DTLS, of gepatenteerde codering.

In eenvoudige bewoordingen, het apparaat functioneert als een transparante brug tussen seriële of IP-gebaseerde interfaces. U kunt videostreams verzenden (Bijv., RTP/RTSP), telemetrie gegevens, of aangepaste TCP/UDP-pakketten er rechtstreeks doorheen.

Dankzij deze flexibiliteit kunnen ontwikkelaars de draadloze link integreren in een breed scala aan systemen, van drone-payloads en cardanische ophangingen tot bewakings- en industriële besturingstoepassingen.

8. Samenvatting

Onze Drone UAV draadloze videodatalink is ontworpen met hoge stabiliteit, ultra-lage latentie, en transparante datatransmissie in gedachten.

Om samen te vatten:

| Kenmerk | Ingebouwd | Gebruiker implementeerbaar |

|---|---|---|

| Tijdstempel / Bescherming tegen opnieuw afspelen | ❌ Niet inbegrepen | ✅Toevoegen via applicatielaag |

| Data encryptie (TLS/DTLS) | ❌ Niet inbegrepen | ✅ Ondersteund via gebruikerssoftware |

| Controle van berichtintegriteit | ❌ Niet inbegrepen | ✅ Implementeren via CRC / HMAC |

| Buffering / Doorgifte | ❌ Niet inbegrepen | ✅ Gebruik TCP voor buffering |

| Wachttijd | ✅ Ultralaag (≈30 ms) | — |

Deze architectuur biedt de gebruiker maximale controle en flexibiliteit — u kunt uw eigen protocolstack ontwerpen, versleuteling, of authenticatiemechanisme volgens de vereisten van uw project.

9. Conclusie

In wezen, onze draadloze videodatalink dient als een hoge performantie, transparant transmissiekanaal met lage latentie. Het garandeert dat uw gegevens worden verzonden zoals ze zijn, zonder wijziging of extra vertraging.

Voor toepassingen die extra eisen stellen veiligheid, integriteit, of herhalingsbescherming, we raden aan deze mechanismen te implementeren applicatie- of netwerklaag, waardoor u zowel veiligheid als prestaties kunt bereiken op basis van uw specifieke behoeften.

Een vraag stellen

Bedankt voor je reactie. ✨