سلامة البيانات, إعادة تشغيل الحماية من الهجوم, وتفاصيل البروتوكول في روابط بيانات الفيديو اللاسلكية بدون طيار

ثنائية الاتجاه ثنائية الاتجاه

جدول المحتويات

نظرة عامة

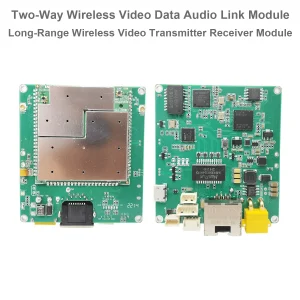

عند دمج روابط بيانات الفيديو اللاسلكية في الأنظمة الاحترافية، مثل الطائرات بدون طيار, علم الروبوتات, أو منصات نقل الفيديو عن بعد - كثيرًا ما يثير المهندسون مخاوف بشأنها سلامة البيانات, إعادة حماية الهجوم, و ال أمن بروتوكولات الاتصال إيثرنت.

توفر هذه المقالة إجابات واضحة على الأسئلة المتداولة من قبل عملائنا, بناءً على التوضيحات الفنية التفصيلية لفريقنا الهندسي.

1. كيف يضمن رابط بيانات الفيديو اللاسلكي الخاص بك سلامة الرسائل المرسلة?

تم تصميم وصلة بيانات الفيديو اللاسلكية المعتمدة على الطائرات بدون طيار UAV OFDM مع بنية نقل شفافة. يعمل كل من المنفذ التسلسلي ومنفذ Ethernet قنوات شفافة, معنى:

- مهما كانت البيانات التي يتم إدخالها في جهاز الإرسال الموجود على الجانب الهوائي، يتم تسليمها دون تغيير إلى جهاز الاستقبال الموجود على الجانب الأرضي.

- النظام لا يعدل, ضغط, أو تفسير البيانات بأي شكل من الأشكال.

- ولا يقوم بإدراج بيانات تعريف إضافية مثل الطوابع الزمنية, أرقام التسلسل, أو معلومات التشفير.

فلسفة التصميم وراء هذا النهج هو تحقيق الكمون المنخفض للغاية و أقصى قدر من التوافق. من خلال القضاء على طبقات المعالجة غير الضرورية, يمكن للنظام الحفاظ على تأخيرات منخفضة تصل إلى 30 ميلي ثانية, مما يجعلها مثالية للفيديو في الوقت الحقيقي, مراقبة, وتطبيقات القياس عن بعد.

ومع ذلك, وهذا يعني ذلك أيضًا التحقق من سلامة الرسالة لا يتم التعامل معها بواسطة رابط البيانات نفسه. يجب تنفيذ أي آليات لاكتشاف أو منع التلاعب بالبيانات في طبقة التطبيق الخاصة بالمستخدم.

2. هل يستطيع نظامك مقاومة هجوم إعادة التشغيل؟?

يحدث هجوم إعادة التشغيل عندما يلتقط ممثل خبيث عملية إرسال بيانات صالحة ثم يعيد تشغيلها لاحقًا لخداع نظام الاستقبال.

وصلة بيانات الفيديو اللاسلكية لدينا, كونه جسرا شفافا, يفعل لا يشمل الحماية المضمنة ضد هجمات إعادة التشغيل. يقوم بإعادة توجيه كافة البيانات كما تم استلامها, دون التحقق من الطابع الزمني أو التحقق من المصادقة.

إذا كانت الحماية ضد هجمات إعادة التشغيل مطلوبة, نوصي بتنفيذ أحد الحلول التالية على طبقة التطبيق أو الشبكة:

- أضف طابعًا زمنيًا أو رقمًا تسلسليًا داخل كل إطار بيانات للسماح للمتلقي باكتشاف التكرارات أو الحزم المتأخرة.

- استخدام آليات التشفير والمصادقة مثل TLS (أمن طبقة النقل) أو دي تي إل إس (مخطط بيانات TLS).

- استخدم بروتوكول التحدي والاستجابة بين المرسل والمستقبل لتأكيد نضارة الرسالة.

يسمح هذا الأسلوب للمطورين بتخصيص ميزات الأمان وفقًا لمتطلبات التشغيل الخاصة بهم دون التأثير على أداء الإرسال الأساسي للارتباط اللاسلكي.

3. هل يتضمن نظامك أي معلومات تتعلق بالطابع الزمني في البيانات?

لا. لا يقوم رابط البيانات بتضمين أي طابع زمني أو معلومات متعلقة بالوقت في تدفق البيانات المرسلة.

إذا كان التطبيق الخاص بك يتطلب المزامنة أو تتبع الأحداث, تستطيع إضافة رؤوس الطابع الزمني إلى حزم البيانات الخاصة بك. على سبيل المثال, يمكنك إضافة كل إطار بيانات تسلسلي مسبقًا برأس صغير يحتوي على طابع زمني أو عداد تسلسل.

تسمح هذه الطريقة لنظام الاستقبال بالتحقق من ترتيب الرسائل, حساب الكمون, واكتشاف محاولات إعادة التشغيل المحتملة.

4. هل TLS أو أي بروتوكول تشفير آخر يستخدم في اتصالات Ethernet?

بشكل افتراضي, تستخدم واجهة Ethernet الخاصة بنا نقل IP شفاف قياسي-إنه, يتم إرسال حزم البيانات الأولية دون تغليف أو تشفير.

هنالك لا توجد طبقة TLS أو DTLS مدمج في وحدة الارتباط اللاسلكي نفسها. يضمن هذا التصميم التوافق مع أنواع البيانات المختلفة (تدفقات الفيديو, القياس عن بعد, حزم الأوامر, إلخ) ويسمح للمستخدمين بتحديد بروتوكول الاتصال المفضل لديهم بحرية.

إذا كان التشفير أو مصادقة الرسالة مطلوبًا, يمكن للمستخدمين بسهولة تنفيذ طبقات الأمان هذه في برامجهم الخاصة. فمثلا:

- استعمال TCP مع TLS لضمان كل من الموثوقية والسرية.

- استعمال UDP مع فحوصات التكامل على مستوى التطبيق (CRC, HMAC, إلخ) لتقليل الكمون مع الحفاظ على الحماية الجزئية.

5. ماذا يحدث إذا أصبحت الإشارة اللاسلكية ضعيفة أو مقطوعة?

إذا واجه الارتباط اللاسلكي انخفاضًا في جودة الإشارة أو انقطاعًا مؤقتًا, أي بيانات تفشل في الإرسال ستكون ببساطة تم التخلص منها.

النظام يفعل لا المخزن المؤقت أو إعادة الإرسال البيانات غير المرسلة. وهذا يضمن بقاء تدفق البيانات في الوقت الفعلي وخاليًا من تراكم زمن الوصول, وهو أمر بالغ الأهمية بشكل خاص ل التحكم في طيران الطائرة بدون طيار, انتقال الفيديو المباشر, والقياس عن بعد في الوقت الحقيقي.

إذا كان طلبك يتطلب تسليمًا مضمونًا أو تخزينًا مؤقتًا, يمكنك التبديل إلى الاتصالات القائمة على TCP, حيث يوفر TCP/IP آليات إعادة الإرسال والتحكم في التدفق المضمنة.

6. هل يمكنك تقديم دليل على أن النظام اكتشف التلاعب بالبيانات؟?

منذ أن يؤدي الارتباط إعادة توجيه شفافة الخام, فهو لا يكتشف أو يسجل التلاعب بالبيانات من تلقاء نفسه.

إذا كنت ترغب في التحقق من سلامة الرسالة, يجب عليك إضافة الشيكات على مستوى التطبيق الخاصة بك, مثل:

- CRC (فحص التكرار الدوري) للتحقق من سلامة البيانات الأساسية;

- HMAC (رمز مصادقة الرسالة المستند إلى التجزئة) من أجل مصادقة أقوى واكتشاف التلاعب;

- التوقيعات الرقمية إذا كان يجب ضمان صحة البيانات تشفيرًا.

تسمح هذه التدابير للمتلقي باكتشاف أي تعديلات غير مصرح بها قد تحدث أثناء الإرسال.

7. ما هو البروتوكول المستخدم لاتصالات إيثرنت?

يعتمد اتصال Ethernet على أ بروتوكول شبكة IP القياسي. لا يقوم النظام بتغليف البيانات في أي تنسيق محدد عالي المستوى مثل TLS, دتلس, أو تشفير الملكية.

بعبارات بسيطة, يعمل الجهاز كجسر شفاف بين الواجهات التسلسلية أو القائمة على IP. يمكنك نقل دفق الفيديو (على سبيل المثال, RTP / RTSP), بيانات القياس عن بعد, أو حزم TCP/UDP المخصصة مباشرة من خلاله.

تسمح هذه المرونة للمطورين بدمج الارتباط اللاسلكي في مجموعة واسعة من الأنظمة، بدءًا من حمولات الطائرات بدون طيار والمحورين إلى تطبيقات المراقبة والتحكم الصناعي.

8. ملخص

تم تصميم وصلة بيانات الفيديو اللاسلكية Drone UAV الخاصة بنا باستخدام استقرار عالي, الكمون المنخفض للغاية, ونقل البيانات بشكل شفاف في الاعتبار.

لتلخيص:

| ميزة | مدمج | المستخدم قابل للتنفيذ |

|---|---|---|

| الطابع الزمني / إعادة الحماية | ❌غير متضمنة | ✅ الإضافة عبر طبقة التطبيق |

| تشفير البيانات (TLS/DTLS) | ❌غير متضمنة | ✅ مدعوم من خلال برامج المستخدم |

| التحقق من سلامة الرسالة | ❌غير متضمنة | ✅ التنفيذ عبر CRC / HMAC |

| التخزين المؤقت / إعادة الإرسال | ❌غير متضمنة | ✅ استخدم TCP للتخزين المؤقت |

| وقت الإستجابة | ✅ منخفضة للغاية (≈30 مللي ثانية) | — |

توفر هذه البنية للمستخدم أقصى قدر من التحكم والمرونة - يمكنك تصميم حزمة البروتوكول الخاصة بك, التشفير, أو آلية المصادقة حسب متطلبات مشروعك.

9. خاتمة

في جوهره, يعمل رابط بيانات الفيديو اللاسلكي الخاص بنا بمثابة أداء عالي, قناة نقل شفافة منخفضة الكمون. ويضمن أن يتم نقل البيانات الخاصة بك كما هي, دون تغيير أو إضافة تأخير.

للتطبيقات التي تتطلب إضافية الأمان, نزاهة, أو إعادة الحماية, نوصي بتنفيذ هذه الآليات على طبقة التطبيق أو الشبكة, مما يتيح لك تحقيق كل من السلامة والأداء بناءً على احتياجاتك الخاصة.

طرح سؤال

شكرًا لردكم ✨